Hay una pregunta recurrente en todas las empresas, cuando cada día reciben ataques del tipo phising intentando pillarlos en un renuncio y que pinchen un enlace, que según el mail le llevará a unos documentos o facturas que ha solicitado, o suplantando a uno de sus compañeros.

¿De donde sacarán todas las direcciones de correo?

Ya hemos visto en anteriores entradas, una de las mejores herramientas de recopilación de información: Maltego (Ver entrada).

Uno de los mayores problemas que tienen tanto empresas, como cualquier usuario a día de hoy, es el descontrol y fuga de información sin control. Regalamos información a discreción en web, redes sociales, formularios de contacto, etc.

Por ejemplo a nivel empresarial, hay direcciones de correo que no deberían de ser públicadas abiertamente y por el contrario se hace, ya por ignorancia de las consecuencias, o simple descuido.

Toda esta información está ahí, solo hay que tener las herramientas concretas y adecuadas para hacerlo.

Esto permitiría a los ciberdelincuentes, de manera fácil y efectiva, enviar ataques personalizados por correo electrónico a todo el personal, aumentando la superficie de ataque y las probabilidades de éxito.

The Harvester es una herramienta para recopilar cuentas de correo electrónico, nombres de subdominio, Hosts, puertos / banners abiertos y nombres de empleados de diferentes fuentes públicas (Motores de búsqueda, servidores de clave pgp).

The Harvester utiliza fuentes como:

- -google: motor de búsqueda de google - www.google.com

- -googleCSE: motor de búsqueda personalizado de Google

- -google-profiles: motor de búsqueda de google, búsqueda específica de perfiles de Google

- -Bar: motor de búsqueda de microsoft - www.bing.com

- -bingapi: microsoft motor de búsqueda, a través de la API (tiene que agregar su clave en El archivo discovery / bingsearch.py)

- -dogpile: Motor de búsqueda de Dogpile - www.dogpile.com

- -pgp: pgp servidor de claves

- - mit.edu

- -linkedin: motor de búsqueda google, búsqueda específica para usuarios de Linkedin

- -vhost: Búsqueda de hosts virtuales de Bing

- -twitter: cuentas de Twitter relacionadas con un dominio específico (usa la búsqueda de google)

- -googleplus: usuarios que trabajan en la empresa de destino (utiliza la búsqueda de google)

- -yahoo: Motor de búsqueda de Yahoo

- -baidu: Buscador Baidu

- -shodan: Shodan Buscador de computadoras, buscará puertos y banner de la Hosts descubiertos ( http://www.shodanhq.com/ )

Solo tenemos que descargarlo en:

https://github.com/laramies/theHarvester

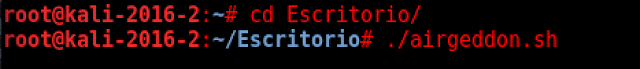

Si tienes problemas con la instalación, o no quieres descargar y realizar todo el proceso, abre el terminal y:

# sudo apt-get install subversion

# cd /opt

# svn checkout https://github.com/laramies/theHarvester.git

(Puedes hacer un "ls" para ver el contenido)

#cd theHarvester.git/trunk

(Puedes hacer un "ls" para ver el contenido)

Como puedes ver, si todo ha salido bien, tienes un "theHarvester.py" (Ya puedes utilizar tu herramienta)

Vamos a probar la herramienta.

Es tan fácil como seguir una estructura de lanzamiento de la herramienta:

# python theHarvester.py

Y para completar el comando, añadir algunas opciones (utilidades) de la herramienta y una de las fuentes mencionadas con anterioridad de las usadas por theharvester.

Por ejemplo, probemos una combinación de comando:

# python theHarvester.py -d hotmail.com -l 500 -b bing

Tenemos el comando genérico, alguna de las opciones (-d, -l, -b) que ahora indicaremos su utilidad, 500 sería el rango de resultados que vamos a buscar (podríamos poner 50, 100, los que quisieramos), que clase de correo queremos buscar, en este caso "hotmail.com" y dentro de bing (ya que pertenecen ambas a Microsoft).

Opciones:

-d /: permite definir el dominio a buscar o nombre de la empresa.

-l /: limita el número de resultados con el cual trabajar.

-b /: define la fuente de datos (google, bing, linkedin).

-f /: la cual guarda los resultados en un archivo HTML y XML. El archivo creado se visualiza con el navegador. Es necesario indicar a continuación la ruta en la que se guardará el archivo (Por ejemplo: -f /tmp/emails.xml)

Resultado:

Vamos a ver guardando el informe:

Una vez lanzado el comando y ejecutado, solo tenemos que copiar la ruta donde hemos guardado el mismo (en este caso: /tmp/emails.html) y copiarlo en el navegador.